Gefälschte Paket-SMS: Wie ein Betrugs-Netzwerk in China Schutz findet

exklusiv

Hunderttausende Opfer gefälschter Paket-SMS gibt es weltweit. Der Schaden geht womöglich in die Milliarden. Recherchen des BR und internationaler Medien belegen: Die Betrüger agieren aus China – und die Volksrepublik lässt sie offenbar gewähren.

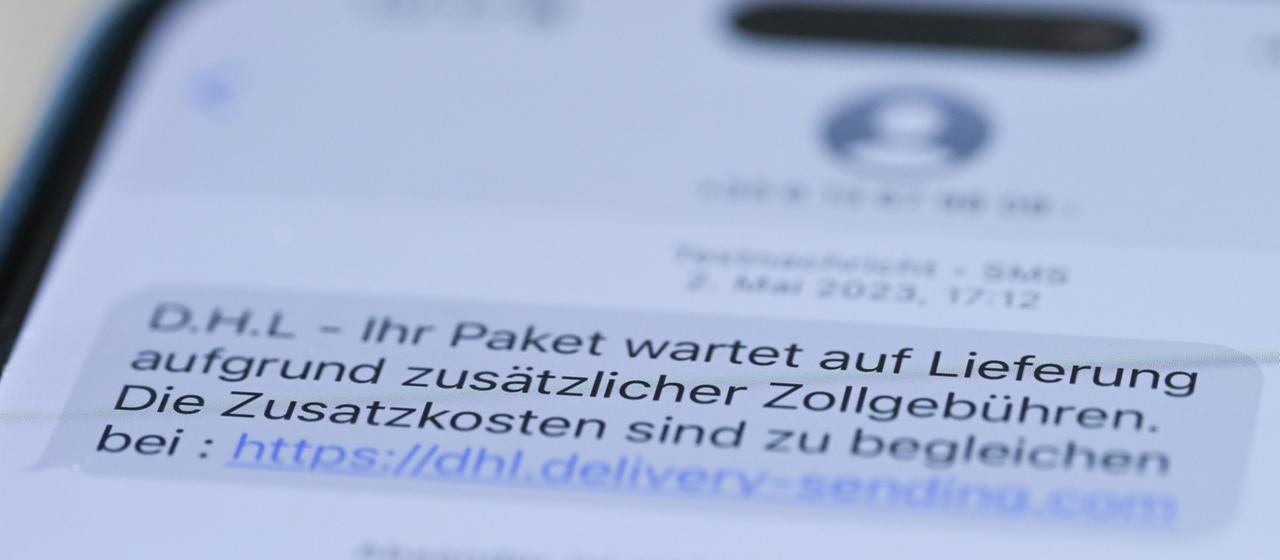

„Das DHL-Paket kann nicht zugestellt werden“. Als Lucy und Fabrice diese Nachricht erhalten, wirkt sie für sie glaubwürdig. Das Berliner Paar, das nur mit Vornamen genannt werden will, erwartet tatsächlich eine Lieferung – Tierfutter. Die Nachricht enthält einen Link zu einer angeblichen DHL-Seite. 27 Cent Servicegebühr seien noch fällig. Sie geben ihre Kreditkartendaten ein. Wenig später buchen Betrüger dem Paar mehr als 1.600 Euro ab.

Lucy und Fabrice sind zwei von Hunderttausenden Opfern einer globalen Betrugsmasche. Hinter der gefälschten DHL-Seite steht eine chinesische Software namens „Magic Cat“ und ein Netzwerk, das sich „Darcula“ nennt. Wie ungehindert es von der Volksrepublik aus agieren kann, zeigen neue Recherchen des BR gemeinsam mit dem norwegischen Rundfunk NRK und Le Monde aus Frankreich.

Scammer testen Fake-Webseiten von China aus

Die drei Medien analysierten eine Datenbank, die mit „Magic Cat“ verbunden ist. In dieser Datenbank sind Aufrufe der Betrugsseiten gespeichert sowie persönliche Daten von Betrugsopfern wie Lucy und Fabrice. In Summe sind es mehrere Millionen Einträge aus dem Zeitraum von Ende 2023 bis Mitte 2024.

Reporterinnen und Reporter fanden in der Datenbank ein Muster: Bevor die Scammer die Phishing-SMS an Smartphone-Nutzer verschicken, überprüfen sie offenbar die Funktionsfähigkeit ihrer Fake-Webseite – mithilfe von Einträgen wie „Test“ oder „123456“.

Die Software „Magic Cat“ speichert bei jedem Seitenzugriff die IP-Adresse. So lässt sich auf den Aufenthaltsort der Betrüger schließen: Demnach agieren mehr als 300 von ihnen von China oder dessen Sonderverwaltungsregion Hongkong aus.

Expertin: Spur nach China „nicht überraschend“

Antonia Hmaidi, China-Expertin vom Mercator Institute for China Studies (Merics) in Berlin, sagt im Interview mit dem BR, für sie sei „nicht überraschend, dass die Spur nach China führt“. Vieles spreche dafür, „dass das in China beheimatete Menschen sind, die mit ziemlich großer Wahrscheinlichkeit chinesische Staatsbürger sind“.

Weiter fällt auf, dass sich in der Datenbank kaum Opfer in China finden. Dazu passt, dass die Betrugssoftware Vorlagen für Fake-Webseiten von Unternehmen und Organisationen aus mehr als 130 Ländern anbietet, jedoch nicht für China.

Dem Reporterteam gelingt es im Lauf der Recherche, verdeckt mit einem besonders aktiven Scammer aus dem Netzwerk – er nennt sich „X667788X“ – in Kontakt zu treten und ihn zum Vorgehen der chinesischen Behörden zu befragen. Er antwortet: „Solange man die nationalen Interessen nicht antastet, interessiert das die chinesische Polizei nicht.“ Wie ernst diese Aussage zu nehmen ist, lässt sich nicht abschließend klären.

Komplizierte Ermittlung der Täter

Opfer des Betrugs in Deutschland, die BR-Recherche mithilfe der Datenbank ausfindig machen konnte, berichten davon, dass die Polizei die Ermittlungen jeweils eingestellt hat. Die Begründung in der Regel: Täter nicht ermittelbar.

Eine Sprecherin des Bundeskriminalamts teilt auf Anfrage mit, die Behörde kenne „Magic Cat“ und das „Darcula“-Netzwerk. Die Frage, ob es aktuell Ermittlungen in diesem Zusammenhang führt, lässt das BKA unbeantwortet und verweist auf „kriminaltaktische Gründe“.

Im Mai 2025 hatten BR, NRK und Le Monde erstmals über die DHL-Masche und die „Magic Cat“-Software berichtet. Daraufhin tauchte der 25-jährige Chinese Yucheng C., mutmaßlich Entwickler der Software, ab. Die Betrugssoftware war danach nicht mehr zu kaufen.

Laut dem IT-Sicherheitsberater Ford Merrill (CSIS/SecAlliance) folgten darauf mehrere Programme mit nahezu identischer Funktionalität, darunter das Programm „Magic Mouse“. „Es ist wie bei einer vielköpfigen Hydra, schlägt man einen Kopf ab, wachsen zwei neue nach“, sagt Merrill. Den globalen Schaden durch diese Art des Betrugs beziffert er auf mehrere Milliarden Dollar.

„Ökosystem“ mit Tausenden Akteuren

Insgesamt stellt Merrill fest: „Die Aktivitäten im chinesischsprachigen Betrugsökosystem sind vielfältig. Wir gehen davon aus, dass Zehntausende, wenn nicht Hunderttausende Akteure in diesem System aktiv sind – von Käufern und Verkäufern bis hin zu verschiedenen Anbietern unterschiedlichster Technologien.“ Phishing durch Textnachrichten habe nicht abgenommen, sondern habe sich „seit Anfang 2023 fortgesetzt und möglicherweise sogar noch verstärkt.“

Laut Antonia Hmaidi hätte das Regime in Peking die technischen Möglichkeiten, entsprechende Scams einzudämmen. „Sie könnten es extrem viel schwieriger machen, zum Beispiel die Software zu verteilen. Es würde wahrscheinlich noch immer kleine Fälle geben, aber nicht mehr in dieser fast industriellen Größe.“

Der BR konfrontierte die chinesische Botschaft in Berlin mit den Rechercheerkenntnissen und schickte mehrfach eine detaillierte eine detaillierte Anfrage. Eine Antwort gibt es nicht. Auch telefonische Anfragen blieben bislang ohne Ergebnis.

Kiesewetter: China ist „Rivale

Nach Einschätzung des CDU-Außenpolitikers Roderich Kiesewetter toleriert China diese Betrugsmasche und leistet „Beihilfe zum organisierten Verbrechen“. Solange das so sei, könne man nicht von einer „Partnerschaft mit China“ sprechen. „China ist auch kein Wettbewerber, sondern ein Rivale oder besser gesagt ein Gegner“, erklärt der CDU-Politiker.

Kiesewetter fordert von der Bundesregierung, das Thema Betrug durch chinesische Cyberkriminelle müsse auf die Tagesordnung der bilateralen Gespräche zwischen der Volksrepublik und Deutschland.

Ähnlich äußert sich die Linken-Digitalpolitikerin Donata Vogtschmidt im BR-Interview: „Ich sehe ganz klar die Bundesregierung in der Verantwortung, diplomatische Beziehungen genau zu diesem Thema mit China aufzunehmen.“

Mehr zum Thema in der ARD Mediathek: Kings of Scam – Wer klickt, verliert

Source: tagesschau.de